Mục lục:

- Tác giả John Day day@howwhatproduce.com.

- Public 2024-01-30 13:33.

- Sửa đổi lần cuối 2025-01-23 15:15.

Kiểm soát truy cập là cơ chế trong các lĩnh vực an ninh vật lý và an toàn thông tin, để hạn chế truy cập ẩn danh / xâm nhập vào các tài nguyên của một tổ chức hoặc một khu vực địa lý. Hành động truy cập có thể có nghĩa là tiêu thụ, nhập hoặc sử dụng. Quyền truy cập một tài nguyên được gọi là ủy quyền.

Bảo mật vật lý

Kiểm soát truy cập địa lý có thể được thực thi bởi nhân viên (ví dụ: bộ đội biên phòng, nhân viên gác cửa, người soát vé) hoặc với một thiết bị như cửa quay (cổng vách ngăn). Kiểm soát truy cập theo nghĩa chặt chẽ (tự kiểm soát quyền truy cập về mặt vật lý) là một hệ thống kiểm tra sự hiện diện được ủy quyền, xem ví dụ: Người soát vé (vận chuyển). Một ví dụ khác là kiểm soát thoát, ví dụ: của một cửa hàng (thanh toán) hoặc một quốc gia. [cần dẫn nguồn]. Thuật ngữ kiểm soát ra vào đề cập đến hoạt động hạn chế lối vào tài sản, tòa nhà hoặc phòng đối với những người có thẩm quyền.

Bảo mật thông tin

Kiểm soát ra vào điện tử sử dụng máy tính để giải quyết những hạn chế của khóa cơ và chìa khóa. Một loạt các chứng chỉ có thể được sử dụng để thay thế chìa khóa cơ học. Hệ thống kiểm soát truy cập điện tử cấp quyền truy cập dựa trên thông tin xác thực được trình bày. Khi được cấp quyền truy cập, cửa sẽ được mở khóa trong một thời gian định trước và giao dịch được ghi lại. Khi quyền truy cập bị từ chối, cửa vẫn bị khóa và việc truy cập đã cố gắng được ghi lại. Hệ thống cũng sẽ giám sát cửa và báo động nếu cửa bị ép mở hoặc giữ mở quá lâu sau khi được mở khóa.

Hoạt động trong Kiểm soát truy cập

Khi thông tin xác thực được hiển thị cho một người đọc (thiết bị), người đọc sẽ gửi thông tin của chứng chỉ đó, thường là một số, đến một bảng điều khiển, một bộ xử lý có độ tin cậy cao. Bảng điều khiển so sánh số thông tin xác thực với danh sách kiểm soát truy cập, cấp hoặc từ chối yêu cầu được trình bày và gửi nhật ký giao dịch đến cơ sở dữ liệu. Khi quyền truy cập bị từ chối dựa trên danh sách kiểm soát truy cập, cửa vẫn bị khóa. Nếu có sự trùng khớp giữa thông tin đăng nhập và danh sách kiểm soát ra vào, bảng điều khiển sẽ vận hành một rơ le để mở khóa cửa. Bảng điều khiển cũng bỏ qua tín hiệu mở cửa để ngăn chặn báo động. Thường thì trình đọc cung cấp phản hồi, chẳng hạn như đèn LED màu đỏ nhấp nháy cho quyền truy cập bị từ chối và đèn LED màu xanh lá cây nhấp nháy cho quyền truy cập được cấp.

Các yếu tố xác thực thông tin:

- điều gì đó mà người dùng biết, ví dụ: mật khẩu, mật khẩu hoặc mã PIN

- thứ gì đó mà người dùng có, chẳng hạn như thẻ thông minh hoặc thẻ khóa

- thứ mà người dùng là, chẳng hạn như dấu vân tay, được xác minh bằng phép đo sinh học.

Chứng chỉ

Thông tin xác thực là một đối tượng vật lý / hữu hình, một phần kiến thức hoặc một khía cạnh của bản thể của một người, cho phép một cá nhân truy cập vào một cơ sở vật chất nhất định hoặc hệ thống thông tin dựa trên máy tính. Thông thường, thông tin xác thực có thể là thông tin mà một người biết (chẳng hạn như số hoặc mã PIN), thông tin họ có (chẳng hạn như huy hiệu truy cập), thông tin họ có (chẳng hạn như tính năng chỉ số sinh học) hoặc một số kết hợp của các mục này. Đây được gọi là xác thực đa yếu tố. Thông tin đăng nhập điển hình là thẻ truy cập hoặc key-fob và phần mềm mới hơn cũng có thể biến điện thoại thông minh của người dùng thành thiết bị truy cập.

Công nghệ thẻ:

Bao gồm dải từ, mã vạch, Wiegand, khoảng cách 125 kHz, quẹt thẻ 26-bit, tiếp xúc với thẻ thông minh và thẻ thông minh ít tiếp xúc. Cũng có sẵn key-fobs, nhỏ gọn hơn thẻ ID và gắn vào vòng chìa khóa. Các công nghệ đo lường sinh học bao gồm dấu vân tay, nhận dạng khuôn mặt, nhận dạng mống mắt, quét võng mạc, giọng nói và hình dạng bàn tay. Các công nghệ đo lường sinh học tích hợp trên điện thoại thông minh mới hơn cũng có thể được sử dụng làm thông tin xác thực kết hợp với phần mềm truy cập chạy trên thiết bị di động. Ngoài các công nghệ truy cập thẻ truyền thống cũ hơn, các công nghệ mới hơn như Giao tiếp trường gần (NFC) và Bluetooth năng lượng thấp (BLE) cũng có khả năng truyền thông tin đăng nhập của người dùng cho người đọc để truy cập hệ thống hoặc tòa nhà.

Các thành phần: Các thành phần hệ thống điều khiển khác nhau là: -

- Điểm kiểm soát ra vào có thể là cửa ra vào, cửa quay, cổng đỗ xe, thang máy hoặc hàng rào vật lý khác, nơi việc cấp quyền truy cập có thể được kiểm soát bằng điện tử.

- Thông thường, điểm truy cập là một cánh cửa.

- Một cửa kiểm soát ra vào điện tử có thể chứa một số yếu tố. Cơ bản nhất của nó, có một khóa điện độc lập. Khóa được mở bởi một người vận hành bằng một công tắc.

- Để tự động hóa việc này, sự can thiệp của người vận hành được thay thế bằng một đầu đọc. Đầu đọc có thể là bàn phím nơi nhập mã, có thể là đầu đọc thẻ hoặc có thể là đầu đọc số liệu sinh học.

Cấu trúc liên kết:

Cấu trúc liên kết chủ yếu vào khoảng năm 2009 là trung tâm và nói với một bảng điều khiển là trung tâm và đầu đọc là nan hoa. Các chức năng tra cứu và điều khiển là của bảng điều khiển. Các nan hoa giao tiếp thông qua một kết nối nối tiếp; thường là RS-485. Một số nhà sản xuất đang thúc đẩy việc đưa ra quyết định bằng cách đặt một bộ điều khiển ở cửa. Các bộ điều khiển được kích hoạt IP và kết nối với máy chủ và cơ sở dữ liệu bằng các mạng tiêu chuẩn.

Các loại đầu đọc RDID:

- Đầu đọc cơ bản (không thông minh): chỉ cần đọc số thẻ hoặc mã PIN và chuyển tiếp đến bảng điều khiển. Trong trường hợp nhận dạng sinh trắc học, các đầu đọc đó xuất ra số ID của người dùng. Thông thường, giao thức Wiegand được sử dụng để truyền dữ liệu đến bảng điều khiển, nhưng các tùy chọn khác như RS-232, RS-485 và Đồng hồ / Dữ liệu không phải là hiếm. Đây là loại trình đọc kiểm soát truy cập phổ biến nhất. Ví dụ về các đầu đọc như vậy là RF Tiny của RFLOGICS, ProxPoint của HID và P300 của Farpointe Data.

- Đầu đọc bán thông minh: có tất cả các đầu vào và đầu ra cần thiết để điều khiển phần cứng cửa (khóa, tiếp điểm cửa, nút thoát), nhưng không đưa ra bất kỳ quyết định truy cập nào. Khi người dùng xuất trình thẻ hoặc nhập mã PIN, đầu đọc sẽ gửi thông tin đến bộ điều khiển chính và chờ phản hồi của bộ điều khiển. Nếu kết nối với bộ điều khiển chính bị gián đoạn, các đầu đọc đó sẽ ngừng hoạt động hoặc hoạt động ở chế độ bị suy giảm. Thông thường các đầu đọc bán thông minh được kết nối với bảng điều khiển thông qua bus RS-485. Ví dụ về các đầu đọc như vậy là InfoProx Lite IPL200 của CEM Systems và AP-510 của Apollo.

- Đầu đọc thông minh: có tất cả các đầu vào và đầu ra cần thiết để điều khiển phần cứng cửa; chúng cũng có bộ nhớ và sức mạnh xử lý cần thiết để đưa ra các quyết định truy cập một cách độc lập. Giống như các đầu đọc bán thông minh, chúng được kết nối với bảng điều khiển thông qua bus RS-485. Bảng điều khiển gửi các bản cập nhật cấu hình và truy xuất các sự kiện từ trình đọc. Ví dụ về các đầu đọc như vậy có thể là InfoProx IPO200 của CEM Systems và AP-500 của Apollo. Ngoài ra còn có một thế hệ trình đọc thông minh mới được gọi là "trình đọc IP". Các hệ thống có đầu đọc IP thường không có bảng điều khiển truyền thống và đầu đọc giao tiếp trực tiếp với PC hoạt động như một máy chủ lưu trữ.

Rủi ro bảo mật:

Rủi ro bảo mật phổ biến nhất khi xâm nhập thông qua hệ thống kiểm soát truy cập chỉ đơn giản là theo dõi một người dùng hợp pháp qua một cánh cửa và điều này được gọi là "theo dõi". Thường thì người sử dụng hợp pháp sẽ giữ cửa cho kẻ đột nhập. Nguy cơ này có thể được giảm thiểu thông qua đào tạo nâng cao nhận thức về bảo mật cho người dùng.

Các loại kiểm soát truy cập chính là:

- Kiểm soát truy cập bắt buộc

- Kiểm soát truy cập tùy ý

- Kiểm soát truy cập dựa trên vai trò

- Kiểm soát truy cập dựa trên quy tắc.

Bước 1: Công nghệ RFID

Def: Nhận dạng tần số vô tuyến (RFID) là việc sử dụng không dây các trường điện từ để truyền dữ liệu nhằm mục đích tự động nhận dạng và theo dõi các thẻ gắn vào các đối tượng. Các thẻ chứa thông tin được lưu trữ điện tử.

RFID là công nghệ kết hợp việc sử dụng khớp nối điện từ hoặc tĩnh điện trong phần tần số vô tuyến (RF) của phổ điện từ để xác định duy nhất một đối tượng, động vật hoặc người.

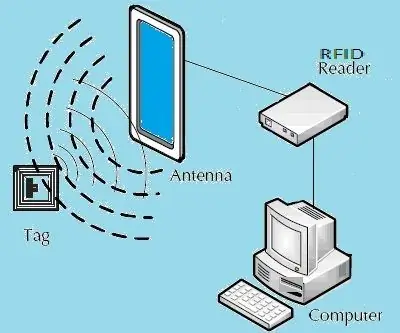

Đầu đọc nhận dạng tần số vô tuyến (RFID reader) là một thiết bị được sử dụng để thu thập thông tin từ thẻ RFID, được sử dụng để theo dõi các đối tượng riêng lẻ. Sóng vô tuyến được sử dụng để truyền dữ liệu từ thẻ đến đầu đọc.

Các ứng dụng của RFID:

- Các thẻ theo dõi động vật, được chèn bên dưới da, có thể có kích thước bằng hạt gạo.

- Các thẻ có thể có hình vít để xác định cây cối hoặc các vật dụng bằng gỗ.

- Thẻ tín dụng có hình dạng để sử dụng trong các ứng dụng truy cập.

- Thẻ nhựa cứng chống trộm gắn trên hàng hóa trong cửa hàng cũng là thẻ RFID.

- Bộ phát đáp hình chữ nhật 120 x 100 x 50 mm hạng nặng được sử dụng để theo dõi các container vận chuyển, hoặc máy móc hạng nặng, xe tải và toa xe lửa.

- Trong các phòng thí nghiệm an toàn, lối vào công ty và các tòa nhà công cộng, quyền ra vào phải được kiểm soát.

Dấu hiệu:

Tín hiệu cần thiết để đánh thức hoặc kích hoạt thẻ và được truyền qua ăng-ten. Bản thân tín hiệu là một dạng năng lượng có thể được sử dụng để cung cấp năng lượng cho thẻ. Bộ phát đáp là một phần của thẻ RFID có chức năng chuyển đổi tần số vô tuyến đó thành năng lượng có thể sử dụng được, cũng như gửi và nhận tin nhắn. Các ứng dụng RFID để truy cập nhân sự thường sử dụng tần số thấp, 135 KHz, các hệ thống để phát hiện huy hiệu.

Yêu cầu đối với RFID:

- Một đầu đọc, được kết nối với (hoặc tích hợp với)

- Một ăng-ten, phát ra tín hiệu vô tuyến

- Một thẻ (hoặc bộ phát đáp) trả về tín hiệu có thêm thông tin.

Đầu đọc RFID thường được kết nối với máy tính / hệ thống của bên thứ ba đang chấp nhận (và lưu trữ) các sự kiện liên quan đến RFID và sử dụng các sự kiện này để kích hoạt các hành động. Trong ngành an ninh, hệ thống đó có thể là hệ thống kiểm soát ra vào tòa nhà, trong ngành đỗ xe, rất có thể đó là hệ thống quản lý bãi đỗ xe hoặc kiểm soát ra vào xe cộ. Trong các thư viện, nó có thể là một hệ thống quản lý thư viện.

Các sự cố thường gặp với RFID:

- Người đọc va chạm:

- Xung đột thẻ.

Xung đột đầu đọc xảy ra khi các tín hiệu từ hai hoặc nhiều đầu đọc chồng lên nhau. Thẻ không thể trả lời các truy vấn đồng thời. Hệ thống phải được thiết lập cẩn thận để tránh vấn đề này. Hệ thống phải được thiết lập cẩn thận để tránh vấn đề này; nhiều hệ thống sử dụng giao thức chống va chạm (giao thức đơn). Các giao thức chống va chạm cho phép các thẻ thay phiên nhau truyền đến một trình đọc.

Xung đột thẻ xảy ra khi nhiều thẻ có mặt trong một khu vực nhỏ; nhưng vì thời gian đọc rất nhanh, nên các nhà cung cấp sẽ dễ dàng hơn trong việc phát triển các hệ thống đảm bảo rằng các thẻ phản hồi từng thẻ một.

Bước 2: SPI với sơ đồ mạch

Atmega328 có SPI sẵn có được sử dụng để giao tiếp với các thiết bị hỗ trợ SPI như ADC, EEPROM, v.v.

Giao tiếp SPI

Giao diện ngoại vi nối tiếp (SPI) là một giao thức kết nối giao diện bus do Motorola Corp khởi xướng ban đầu. Nó sử dụng bốn chân để giao tiếp.

- SDI (Đầu vào dữ liệu nối tiếp)

- SDO (Đầu ra dữ liệu nối tiếp),

- SCLK (Đồng hồ nối tiếp)

- CS (Chọn chip)

Nó có hai chân để truyền dữ liệu được gọi là SDI (Đầu vào dữ liệu nối tiếp) và SDO (Đầu ra dữ liệu nối tiếp). Chân SCLK (Serial -Clock) được sử dụng để đồng bộ hóa quá trình truyền dữ liệu và Master cung cấp xung nhịp này. Chân CS (Chip Select) được sử dụng bởi chính để chọn thiết bị phụ.

Thiết bị SPI có thanh ghi dịch chuyển 8-bit để gửi và nhận dữ liệu. Bất cứ khi nào master cần gửi dữ liệu, nó sẽ đặt dữ liệu vào thanh ghi shift và tạo xung nhịp cần thiết. Bất cứ khi nào master muốn đọc dữ liệu, slave sẽ đặt dữ liệu vào thanh ghi shift và master tạo xung nhịp cần thiết. Lưu ý rằng SPI là giao thức truyền thông song công đầy đủ, tức là dữ liệu trên thanh ghi dịch chuyển chính và phụ được hoán đổi cho nhau cùng một lúc.

ATmega32 có mô-đun SPI sẵn có. Nó có thể hoạt động như thiết bị SPI chính và phụ.

Các chân giao tiếp SPI trong AVR ATmega là:

- MISO (Master In Slave Out) = Master nhận dữ liệu và slave truyền dữ liệu qua chân này.

- MOSI (Master Out Slave In) = Master truyền dữ liệu và slave nhận dữ liệu qua chân này.

- SCK (Shift Clock) = Master tạo xung nhịp này cho giao tiếp, được sử dụng bởi thiết bị phụ. Chỉ chủ mới có thể khởi tạo đồng hồ nối tiếp.

- SS (Slave Select) = Chủ có thể chọn nô lệ thông qua chân này.

ATmega32 Rgisters được sử dụng để cấu hình giao tiếp SPI:

- Đăng ký kiểm soát SPI,

- Đăng ký trạng thái SPI và

- Đăng ký dữ liệu SPI.

SPCR: Thanh ghi điều khiển SPI

Bit 7 - (SPIE): Bit kích hoạt ngắt SPI

1 = Bật ngắt SPI. 0 = Tắt ngắt SPI. Bit 6 - (SPE): SPI Bật bit 1 = Bật SPI. 0 = Tắt SPI. Bit 5 - (DORD): Thứ tự dữ liệu bit 1 = LSB được truyền đầu tiên. 0 = MSB được truyền đầu tiên. Bit 4 - (MSTR): Master / Slave Chọn bit 1 = Master mode. 0 = Chế độ nô lệ. Bit 3 - (CPOL): Bit chọn phân cực đồng hồ. 1 = Đồng hồ bắt đầu từ đồng hồ logic. 0 = Đồng hồ bắt đầu từ số 0 logic. Bit 2 - (CPHA): Bit chọn pha đồng hồ. 1 = Mẫu dữ liệu trên cạnh đồng hồ sau. 0 = Mẫu dữ liệu trên cạnh đồng hồ hàng đầu. Bit 1: 0 - (SPR1): SPR0 SPI Tốc độ đồng hồ chọn bit

SPSR: Đăng ký trạng thái SPI

Bit 7 - SPIF: bit cờ ngắt SPI

Cờ này được đặt khi quá trình truyền nối tiếp hoàn tất. Cũng được đặt khi chân SS được điều khiển ở mức thấp ở chế độ chính. Nó có thể tạo ra ngắt khi bit SPIE trong SPCR và ngắt toàn cục được kích hoạt. Bit 6 - WCOL: Ghi bit Cờ va chạm Bit này được thiết lập khi ghi thanh ghi dữ liệu SPI xảy ra trong quá trình truyền dữ liệu trước đó. Bit 5: 1 - Bit dự trữ Bit 0 - SPI2X: Double SPI Speed bit Khi được thiết lập, tốc độ SPI (tần số SCK) sẽ tăng gấp đôi.

SPDR:

Bit 7: 0- SPI Thanh ghi dữ liệu dùng để truyền dữ liệu giữa tệp Register và SPI Shift Register.

Việc ghi vào SPDR bắt đầu quá trình truyền dữ liệu.

Chế độ chính:

Master ghi byte dữ liệu trong SPDR, ghi vào SPDR bắt đầu truyền dữ liệu. 8-bit dữ liệu bắt đầu dịch chuyển ra phía phụ và sau khi chuyển byte hoàn toàn, bộ tạo xung nhịp SPI dừng và bit SPIF được thiết lập.

Chế độ nô lệ:

Giao diện Slave SPI vẫn ở trạng thái ngủ miễn là chân SS được giữ ở mức cao bởi chính.

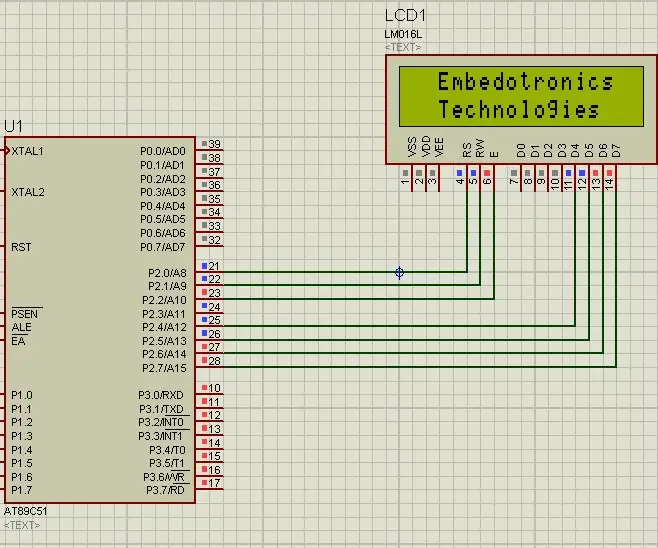

Bước 3: Mã hóa và triển khai

Như sơ đồ mạch nó đang hoạt động tốt. Vui lòng kết nối như sơ đồ.

Các mã được kiểm tra trong PC của tôi.

Tất cả những mã này được trích xuất từ internet sau một thời gian dài thăm dò.

Thật bận rộn để tìm một mã chính xác cho mô-đun của bạn và tất nhiên..

Tôi đã gặp vấn đề tương tự để kết nối và chạy qua.

Sau 2 tuần thử nghiệm nhiều bộ chương trình, tôi thấy bộ mã này là đúng.

Mô-đun Arduino Nano 3.0 với CH340G USB-Serial-TTL. & trình điều khiển là (CH341SER.zip) được đính kèm với dự án này.

Đây là bộ chương trình hoàn hảo để thực hiện dự án này.

"SPI.h" là từ thư viện mặc định của Arduino (phần mềm).

Thư viện "MFRC" được cung cấp với mã hóa Arduino Nano thực tế…

Tôi hy vọng bạn sẽ tận hưởng

Bước 4: Kết quả và kết luận

Kết quả được hiển thị trong Serial-Monitor của Arduino có khả năng đọc-ghi dữ liệu nối tiếp (đến từ PC). Thậm chí bạn có thể sử dụng Putty / Hyperterminal, v.v. bằng cách chọn bit-rate, start và stop.

Phần mềm được sử dụng:

- Arduino 1.0.5-r2

- CH341SER.zip cho FTDI (chip CH340G)

- Putty / Hyperterminal cũng có thể được sử dụng để giao tiếp nối tiếp qua PC

Phần cứng được sử dụng

- Mô-đun MFRC522 + SmartTag + KeyChain - từ "ebay.in"

- ARduino Nano 3.0 - từ "ebay.in"

Đề xuất:

Bắt đầu với giao diện cảm biến I2C ?? - Giao diện MMA8451 của bạn bằng ESP32s: 8 bước

Bắt đầu với giao diện cảm biến I2C ?? - Giao diện MMA8451 của bạn bằng cách sử dụng ESP32s: Trong hướng dẫn này, bạn sẽ tìm hiểu tất cả về Cách khởi động, kết nối và nhận thiết bị I2C (Gia tốc kế) hoạt động với bộ điều khiển (Arduino, ESP32, ESP8266, ESP12 NodeMCU)

Màn hình Nextion - Giải thích về giao diện và giao thức với PIC và Arduino: 10 bước

Màn hình Nextion | Giải thích về giao diện và giao thức với PIC và Arduino: Nextion Display rất dễ sử dụng và giao diện dễ dàng với bộ điều khiển vi mô. sẽ hành động trên để hiển thị

Giao diện hai dây (DMX) với màn hình và các nút: 5 bước (có hình ảnh)

Giao diện hai dây (DMX) với màn hình và các nút: DMX là một giao thức được sử dụng để điều khiển các thiết bị chiếu sáng sân khấu và các hiệu ứng đặc biệt. Mỗi thiết bị có (các) kênh riêng mà nó phản hồi. Người dùng có thể chọn kênh này bằng công tắc DIP hoặc màn hình có các nút. Có nhiều cách để chọn một

Giao diện vi điều khiển 8051 với màn hình LCD ở chế độ 4 bit: 5 bước (có hình ảnh)

Giao diện vi điều khiển 8051 với màn hình LCD ở chế độ 4 bit: Trong hướng dẫn này, chúng tôi sẽ cho bạn biết về cách chúng tôi có thể giao tiếp màn hình LCD với 8051 ở chế độ 4 bit

Giao diện âm nhạc nút dễ dàng: 5 bước (có hình ảnh)

Giao diện âm nhạc nút bấm dễ dàng: Dự án này sửa đổi Nút bấm dễ dàng trị giá $ 5 và bàn phím USB rẻ tiền để chúng có thể được sử dụng làm thiết bị đầu vào cho các buổi biểu diễn nhạc sống (hoặc bất kỳ thứ gì khác yêu cầu nút bấm hoặc gạt chân). Nó bao hàm các nút rẻ tiền để tạo